¿Qué significa que tu iPhone ha sido comprometido?

Cuando recibe un mensaje o notificación de que su iPhone se ha visto comprometido, significa que se ha violado la seguridad de su dispositivo o que se ha obtenido acceso no autorizado.

- ¿Qué significa que tu iPhone ha sido comprometido?

- ¿Tu iPhone ha sido comprometido?

- ¿Cómo se compromete un iPhone?

- ¿Comprometido significa pirateado?

- ¿Por qué mi iPhone dice que mis contraseñas han sido comprometidas?

- ¿Cómo puedo comprobar si alguien tiene acceso a mi iPhone?

- ¿Puede Apple saber si el iPhone está pirateado?

¿Qué significa que tu iPhone ha sido comprometido?

Esto puede ser motivo de preocupación, ya que indica que sus datos personales y su privacidad pueden estar en riesgo. Para comprender las implicaciones y tomar las medidas adecuadas, tenga en cuenta los siguientes puntos:

1. Posible violación de seguridad: su iPhone puede haber sido objeto de piratería, acceso no autorizado o infección de malware. Esto podría deberse a varios factores, como hacer clic en enlaces sospechosos, descargar aplicaciones maliciosas o conectarse a redes Wi-Fi comprometidas.

2. Riesgos de datos y privacidad: cuando su iPhone se ve comprometido, personas no autorizadas pueden acceder a sus datos personales, incluidos contactos, mensajes, fotos e información confidencial. Esto puede conducir al robo de identidad, fraude financiero u otros problemas relacionados con la privacidad.

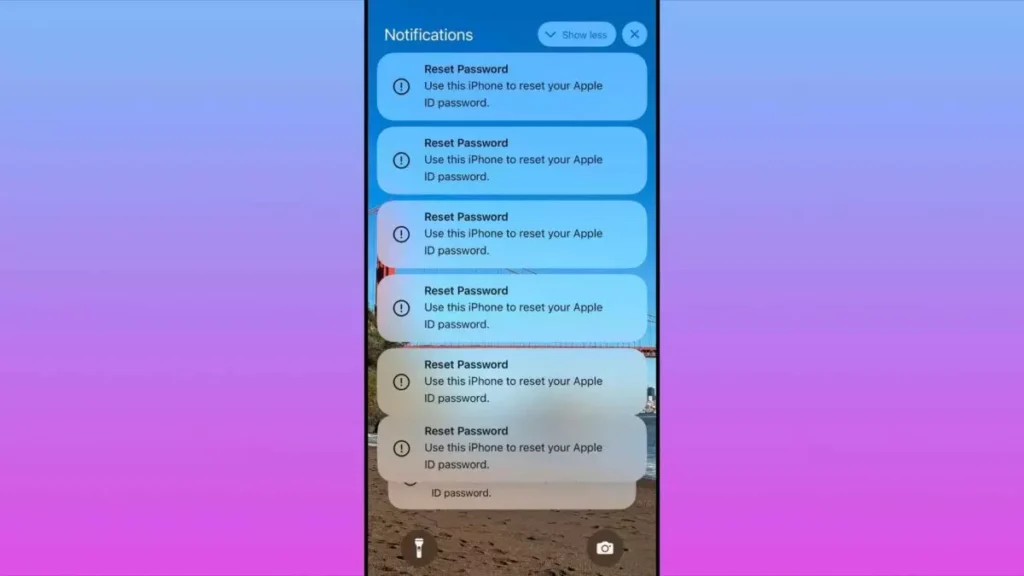

3. Síntomas de compromiso: los signos de compromiso pueden incluir ventanas emergentes inesperadas, descarga inusual de la batería, rendimiento lento, aplicaciones desconocidas o que su dispositivo se comporte de manera errática. Además, recibir notificaciones sobre actividades sospechosas del software de seguridad o de su sistema operativo puede indicar un compromiso.

4. Acciones inmediatas: si sospecha que su iPhone se ha visto comprometido, hay pasos que puede seguir para mitigar la situación. Éstas incluyen:

a. Desconéctese de Internet: apague inmediatamente el Wi-Fi y la conectividad de datos móviles para evitar más accesos no autorizados o transmisiones de datos.

b. Cambiar contraseñas: cambie la contraseña de su ID de Apple, las contraseñas de correo electrónico y cualquier otra contraseña de cuenta confidencial asociada con su iPhone. El uso de contraseñas seguras y únicas es esencial.

C. Actualice el software: asegúrese de que su iPhone esté ejecutando la última versión de iOS e instale de inmediato cualquier actualización de seguridad disponible. Estas actualizaciones a menudo contienen correcciones de errores y parches para abordar vulnerabilidades conocidas.

d. Ejecute escaneos de seguridad: utilice un software de seguridad confiable para escanear su dispositivo en busca de malware, virus o cualquier aplicación sospechosa. Elimine cualquier amenaza identificada y evite descargar aplicaciones de fuentes desconocidas.

Comuníquese con el Soporte de Apple: si cree que su iPhone se ha visto comprometido, comuníquese con el Soporte de Apple o visite un centro de servicio autorizado para obtener ayuda. Pueden proporcionar orientación y ayudar a evaluar el alcance del compromiso.

5. Medidas de Prevención: Para minimizar el riesgo de futuros compromisos:

a. Tenga precaución: esté atento mientras navega, descarga aplicaciones o hace clic en enlaces, especialmente de fuentes desconocidas o sospechosas.

b. Habilite la autenticación de dos factores: active esta función de seguridad en su ID de Apple y otras cuentas siempre que sea posible para agregar una capa adicional de protección.

c. Copias de seguridad periódicas: realice copias de seguridad periódicas de su iPhone mediante iCloud o iTunes para proteger sus datos. Esto le permite restaurar su dispositivo a un estado anterior si es necesario.

d. Conexiones de red seguras: evite usar redes Wi-Fi públicas no seguras, ya que pueden dejar su dispositivo vulnerable a los ataques. Utilice una red privada virtual (VPN) cuando se conecte a redes públicas para cifrar sus datos.

e. Manténgase actualizado: manténgase informado sobre las últimas prácticas de seguridad, vulnerabilidades y estafas para proteger su iPhone y su información personal.

Recuerde, abordar de inmediato un iPhone comprometido y tomar medidas preventivas puede ayudar a proteger sus datos y mantener la seguridad de su dispositivo.

¿Tu iPhone ha sido comprometido?

Como bloguero de tecnología, entiendo que la seguridad del iPhone es una preocupación importante para muchos usuarios. Si sospecha que su iPhone se ha visto comprometido, aquí hay algunos pasos a seguir para investigar y abordar el problema:

1. Busque signos de peligro: verifique cualquier comportamiento inusual en su iPhone, como un agotamiento inesperado de la batería, un rendimiento lento, un uso de datos inexplicable, aplicaciones desconocidas o ventanas emergentes extrañas. Estos podrían ser indicios de que su dispositivo ha sido comprometido.

2. Actualice su iPhone: asegúrese de que su iPhone esté ejecutando la última versión de iOS, que incluye varios parches de seguridad y correcciones de errores. Para actualizar, vaya a Configuración > General > Actualización de software.

3. Escanee en busca de malware: instale un software antivirus confiable de la App Store y escanee su dispositivo en busca de malware. Busque aplicaciones que estén diseñadas para detectar malware dirigido específicamente a dispositivos iOS.

4. Revise las aplicaciones instaladas recientemente: revise su dispositivo en busca de aplicaciones desconocidas o instaladas recientemente. Si encuentra alguna aplicación sospechosa, desinstálela inmediatamente.

5. Cambie las contraseñas: para proteger sus cuentas, cambie las contraseñas de sus servicios en línea importantes, como el correo electrónico, las redes sociales y las aplicaciones bancarias. Use contraseñas seguras y únicas para cada cuenta.

6. Habilite la autenticación de dos factores: habilite la autenticación de dos factores (2FA) para todas sus cuentas que ofrecen esta función. Proporciona una capa adicional de seguridad al solicitar un código de verificación junto con la contraseña al iniciar sesión.

7. Considere restaurar su dispositivo: si sospecha que su iPhone se ha visto comprometido y no ha podido resolver el problema, puede considerar restaurar su dispositivo a la configuración de fábrica. Esto borrará todos los datos en su dispositivo, así que asegúrese de hacer una copia de seguridad de sus archivos y datos importantes antes de continuar.

8. Comuníquese con el Soporte de Apple: si aún no está seguro o necesita más ayuda, siempre es una buena idea comunicarse directamente con el Soporte de Apple. Pueden ayudarlo a diagnosticar y abordar cualquier problema de seguridad que pueda tener.

Recuerde, la prevención es clave cuando se trata de mantener la seguridad del iPhone. Actualizar regularmente su dispositivo, tener cuidado al descargar aplicaciones y practicar una buena higiene digital contribuirá en gran medida a mantener su iPhone seguro.

¿Cómo se compromete un iPhone?

Un iPhone puede verse comprometido a través de varios métodos, que generalmente involucran vulnerabilidades de seguridad o acciones del usuario que pueden conducir al acceso no autorizado o al control del dispositivo. Aquí hay algunas formas en que un iPhone puede verse comprometido:

1. Malware y aplicaciones maliciosas: los usuarios pueden, sin saberlo, descargar aplicaciones infectadas con malware de tiendas de aplicaciones no oficiales o hacer clic en enlaces maliciosos, lo que permite a los atacantes explotar vulnerabilidades en el sistema operativo del dispositivo u obtener acceso a información confidencial.

2. Jailbreaking: Jailbreakear un iPhone, lo que implica eludir las restricciones de software de Apple, puede exponer el dispositivo a riesgos de seguridad. Permite a los usuarios instalar aplicaciones no autorizadas, pero también elimina importantes medidas de seguridad y abre la puerta a posibles ataques de malware.

3. Ataques de phishing: los atacantes suelen utilizar técnicas de phishing, como correos electrónicos o mensajes de texto falsos, para engañar a los usuarios para que proporcionen su información personal, incluidas las credenciales de inicio de sesión. Si tienen éxito, estos ataques pueden otorgar acceso no autorizado al iPhone.

4. Vulnerabilidades de la red Wi-Fi: conectarse a redes Wi-Fi no seguras o comprometidas puede dejar un iPhone vulnerable a los ataques. Los atacantes pueden interceptar y monitorear el tráfico de la red, y potencialmente obtener acceso a datos confidenciales transmitidos a través de la red.

5. Acceso físico: si alguien obtiene acceso físico a un iPhone, es posible que lo comprometa omitiendo el código de acceso o utilizando herramientas especializadas para extraer información confidencial del dispositivo.

6. Software desactualizado: no actualizar el sistema operativo y las aplicaciones del iPhone puede dejar el dispositivo vulnerable, ya que las actualizaciones más recientes suelen incluir parches de seguridad que abordan vulnerabilidades conocidas.

7. Ingeniería social: los atacantes pueden intentar manipular a los usuarios de iPhone para que revelen información confidencial o realicen acciones que comprometan la seguridad de su dispositivo. Esto puede incluir engañar a los usuarios para que instalen aplicaciones maliciosas o proporcionen códigos de acceso.

Para minimizar el riesgo de compromiso, es importante seguir estos pasos:

– Solo descargue aplicaciones de la App Store oficial y evite hacer clic en enlaces sospechosos.

– Evite hacer jailbreak o modificar el software del iPhone, ya que debilita sus defensas de seguridad.

– Tenga cuidado con las comunicaciones no solicitadas o las solicitudes de información personal, especialmente de fuentes desconocidas.

– Conéctese a redes Wi-Fi seguras y confiables siempre que sea posible.

– Mantenga el software y las aplicaciones del iPhone actualizados a las últimas versiones, ya que a menudo contienen parches de seguridad críticos.

– Implemente un código de acceso fuerte o autenticación biométrica para proteger el dispositivo del acceso físico no autorizado.

Al estar atentos y tomar las precauciones necesarias, los usuarios pueden reducir significativamente las posibilidades de que su iPhone se vea comprometido.

¿Comprometido significa pirateado?

No, comprometido no significa necesariamente pirateado. Si bien los términos a menudo se usan indistintamente, tienen significados ligeramente diferentes en el contexto de la ciberseguridad. Aquí está un desglose de las diferencias:

1. Comprometido: cuando un sistema o dispositivo está comprometido, significa que se obtuvo acceso o control no autorizado, ya sea mediante piratería, explotación de vulnerabilidades, contraseñas débiles o ingeniería social. Implica que se han violado las medidas de seguridad, lo que permite que un atacante obtenga acceso no autorizado o control sobre el sistema.

2. Hackeado: Hackear se refiere específicamente al acto o proceso de obtener acceso, control o manipulación no autorizados de un sistema o dispositivo. El término "hackeado " implica que un sistema o dispositivo ha sido infiltrado por una parte externa con intenciones nefastas, y han eludido con éxito las medidas de seguridad para obtener acceso no autorizado.

Si bien la piratería a menudo conduce a un compromiso, no todos los sistemas comprometidos necesariamente han sido pirateados. El compromiso también puede ocurrir debido a otros factores, como infecciones de malware, configuraciones incorrectas del sistema, amenazas internas o acceso físico a los dispositivos. Es esencial comprender esta distinción para transmitir con precisión la naturaleza y la gravedad de un incidente de seguridad.

El término "comprometido" puede representar una gama más amplia de incidentes de seguridad, mientras que "hackeado" se refiere específicamente al acceso o control no autorizado obtenido a través de acciones maliciosas.

¿Por qué mi iPhone dice que mis contraseñas han sido comprometidas?

Si su iPhone muestra un mensaje que indica que sus contraseñas han sido comprometidas, es probable que se deba a una función de seguridad llamada "Supervisión de contraseñas" disponible en iOS 16 y versiones posteriores. Estos son los posibles motivos de este mensaje:

1. Detección de cuenta violada: iOS 16 incluye una función que monitorea las contraseñas de su llavero iCloud y las compara con una base de datos de contraseñas comprometidas conocidas. Si su contraseña coincide con una que ha sido expuesta en una violación de datos, iOS le advertirá sobre el posible compromiso.

2. Contraseñas débiles o repetidas: El "Supervisión de contraseñas" también busca contraseñas débiles o fáciles de adivinar, así como contraseñas que haya reutilizado en varias cuentas. La reutilización de contraseñas aumenta el riesgo de acceso no autorizado si una de sus cuentas se ve comprometida. El mensaje puede alertarlo para que actualice estas contraseñas para mejor seguridad.

3. Sincronización de llavero de iCloud: la función de llavero de iCloud le permite sincronizar contraseñas en todos sus dispositivos. Si uno de sus dispositivos detecta una contraseña comprometida o débil, sincronizará esa información con sus otros dispositivos y mostrará el mensaje para todos los iPhone conectados.

4. Evaluación de riesgos personalizada: según los patrones de uso de su dispositivo, iOS también puede considerar ciertas acciones o sitios como potencialmente riesgosos y alertarlo en consecuencia. Esta evaluación de riesgos personalizada tiene en cuenta varios factores, como intentos de inicio de sesión sospechosos o visitas a sitios web de phishing conocidos.

Para abordar este problema, considere seguir los siguientes pasos:

1. Revise las recomendaciones: cuando se le solicite, toque el mensaje para ver los detalles. iOS proporcionará sugerencias para cualquier contraseña comprometida o débil que haya detectado. Siga estas recomendaciones para actualizar sus contraseñas con opciones sólidas y únicas.

2. Cambie las contraseñas débiles o repetidas: incluso si su iPhone no muestra el mensaje de compromiso de contraseña, es una buena práctica actualizar periódicamente sus contraseñas. Utilice un administrador de contraseñas seguro o el generador de contraseñas de llavero de iCloud integrado para crear contraseñas seguras y únicas para diferentes cuentas.

3. Habilite la autenticación de dos factores (2FA): refuerce la seguridad de su cuenta habilitando la autenticación de dos factores siempre que sea posible. Esto agrega una capa adicional de protección al requerir una segunda forma de verificación, como una huella digital o un código de verificación.

4. Manténgase informado: manténgase al día con las noticias tecnológicas y manténgase informado sobre las últimas infracciones de seguridad, estafas y mejores prácticas. La actualización periódica de sus dispositivos y aplicaciones puede ayudar a mitigar posibles vulnerabilidades.

Recuerde, el objetivo de estas alertas de compromiso de contraseña es ayudarlo a mantener mejores prácticas de seguridad y proteger sus cuentas en línea. Si sigue las recomendaciones y utiliza las funciones de seguridad disponibles, puede mejorar la seguridad general de su iPhone y su presencia en línea.

¿Cómo puedo comprobar si alguien tiene acceso a mi iPhone?

Como bloguero de tecnología, entiendo su preocupación por garantizar la seguridad de su iPhone. Estos son algunos pasos que puede seguir para verificar si alguien tiene acceso a su dispositivo:

1. Verifique si hay acceso físico no autorizado: eche un vistazo rápido a su iPhone para ver si hay signos de manipulación o si alguien lo ha estado usando sin su conocimiento. Busque huellas dactilares desconocidas, cambios en la configuración o cualquier aplicación desconocida instalada.

2. Revise sus aplicaciones usadas recientemente: Abra el selector de aplicaciones haciendo doble clic en el botón de inicio (o deslizando hacia arriba desde la parte inferior en iPhones sin botón de inicio) y revise las aplicaciones usadas recientemente. Si observa alguna aplicación desconocida o sospechosa, podría ser una indicación de que alguien ha accedido a su iPhone.

3. Verifique si hay notificaciones desconocidas: busque cualquier notificación que no haya recibido o que parezca extraña. Las notificaciones inusuales de aplicaciones desconocidas pueden sugerir un acceso no autorizado a su dispositivo.

4. Controle el uso de la batería: verifique el uso de la batería yendo a Configuración > Batería. Si nota un agotamiento de la batería inusualmente alto o inesperado que no se puede atribuir a sus patrones de uso habituales, podría ser una señal de que alguien está usando su iPhone sin su conocimiento.

5. Revise sus cuentas y configuraciones: revise cada una de sus cuentas en su iPhone, como iCloud, correo electrónico, redes sociales y aplicaciones bancarias. Busque signos de actividad sospechosa, como intentos de inicio de sesión no reconocidos o cambios en la configuración de su cuenta.

6. Habilite la autenticación de dos factores: configure la autenticación de dos factores para su ID de Apple y otras cuentas críticas. Esto agrega una capa adicional de seguridad al solicitar un código de verificación además de su contraseña al iniciar sesión.

7. Use funciones de seguridad: asegúrese de que su iPhone esté protegido con un código de acceso fuerte o autenticación biométrica, como Touch ID o Face ID. Estas funciones ayudan a evitar el acceso no autorizado a su dispositivo.

8. Verifique el acceso remoto: tenga cuidado con cualquier software de acceso remoto instalado en su dispositivo que pueda permitir que otros lo controlen sin su conocimiento. Busque aplicaciones o configuraciones desconocidas que puedan indicar dicho software.

9. Actualice regularmente su iOS: mantenga el sistema operativo de su iPhone (iOS) actualizado con los últimos parches y funciones de seguridad. Apple publica regularmente actualizaciones que abordan vulnerabilidades y mejoran la seguridad del dispositivo.

Si sospecha que alguien tiene acceso a su iPhone sin su autorización, es esencial que tome medidas inmediatas para asegurar su dispositivo y proteger su información personal. Considere cambiar sus contraseñas, comunicarse con el soporte de Apple o incluso realizar un restablecimiento de fábrica si es necesario.

¿Puede Apple saber si el iPhone está pirateado?

Como blogger de tecnología, responderé a su pregunta sobre si Apple puede saber si un iPhone está pirateado. Estos son los pasos o razones a considerar:

1. Medidas de seguridad: Apple prioriza la privacidad del usuario e invierte mucho en la creación de dispositivos y software seguros. iOS, el sistema operativo que se ejecuta en iPhones, tiene una sólida reputación por sus funciones de seguridad integradas, que incluyen encriptación, sandboxing y firma de código.

2. Actualizaciones continuas: Apple publica con frecuencia actualizaciones de su sistema operativo, iOS, para abordar las vulnerabilidades de seguridad y mejorar la seguridad del dispositivo. Mantener su iPhone actualizado con la última versión de iOS garantiza que tenga implementadas las medidas de seguridad más sólidas.

3. Supervisión de amenazas: Apple supervisa activamente su ecosistema en busca de posibles amenazas y vulnerabilidades. Emplean una variedad de técnicas, como escaneo heurístico, análisis de comportamiento e inteligencia de amenazas, para detectar y responder a cualquier señal potencial de un dispositivo pirateado.

4. Alertas de seguridad: si Apple detecta cualquier compromiso de seguridad o actividad inusual en su iPhone, pueden enviarle alertas de seguridad a través de la "Seguridad y Privacidad" configuración. Estas alertas podrían indicar posibles intentos de piratería o comportamientos sospechosos que debe investigar.

5. Restricciones de aplicaciones de terceros: Apple mantiene pautas estrictas para los desarrolladores de aplicaciones de terceros para garantizar que las aplicaciones en la App Store sean seguras y cumplan con las normas. Al revisar y aprobar todas las aplicaciones antes de que estén disponibles para su descarga, Apple minimiza las posibilidades de que el software malicioso llegue a su iPhone.

6. Informes de usuarios: si un usuario sospecha que su iPhone ha sido pirateado o comprometido, puede informar sus inquietudes a Apple. Apple toma en serio estos informes e investiga los problemas para respaldar su misión de proporcionar dispositivos seguros y confiables a sus clientes.

7. Colaboración con investigadores de seguridad: Apple colabora activamente con la investigación de seguridad comunidad para identificar vulnerabilidades y garantizar la mejora constante de sus medidas de seguridad. Al establecer programas de recompensas por errores y comprometerse con los investigadores, Apple mejora su capacidad para identificar y reparar posibles vulnerabilidades.

Si bien Apple toma amplias medidas para proteger la privacidad y la seguridad del usuario, es importante tener en cuenta que ningún sistema puede ser completamente infalible. Los usuarios también son responsables de la seguridad de sus dispositivos al seguir las mejores prácticas, como habilitar la autenticación de dos factores, evitar enlaces sospechosos e instalar aplicaciones de fuentes confiables.

Tenga en cuenta que la información proporcionada se basa en circunstancias hipotéticas descritas en su pregunta, y el estado real de la tecnología puede diferir.

Deja una respuesta